Taking spam off the menu

Taking spam off the menu

... like this: Taking SPAM Off the Menu 65 Or, the more detailed version: The problem? These emails were not sent by PayPal. If you click the included links and enter the information they request, ... email or visit links included in SPAM. Doing so can greatly increase, rather than decrease, the amount of SPAM you receive in the future. Taking SPAM Off the...

Ngày tải lên: 05/10/2013, 15:20

Taking AJAX to the Next Level

... loaded again and then the button click event handler is called. In the event handler code, there is the creation of the object from the proxy class referenced to the web service. When the method is ... separation of the presentation and the business logic. The server that manages the data also generates the UI, and the presentation layer (e.g., the browser) dumbly...

Ngày tải lên: 05/10/2013, 10:20

Báo cáo khoa học: "An Off-the-shelf Language Identification Tool" potx

... microblog messages, there is no dedicated off- the- shelf system to perform the task. We thus examine the accuracy and performance of using generic language identification tools to iden- tify the language ... times the DFA enters particular states while processing our in- put. The DFAand the associated mapping from state to n-gram are constructed during the training phase, and...

Ngày tải lên: 07/03/2014, 18:20

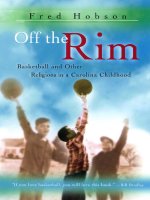

Off the Rim Basketball and Other Religions in a Carolina Childhood docx

... It was the greatest because it was the birth of the Carolina legend, the game that would launch the Heels toward their posi- tion as the winningest program in college basketball over the next ... you flat-hand the ceiling twice, the other team will choke from three-point range. And, during the regular season, not only the particular game at hand but the scores of numero...

Ngày tải lên: 08/03/2014, 16:20

.Bạn ngăn chặn tin nhắn spam như thế nào? potx

... ích Anti SMS Spam & Text Filter trong mục Settings, với tính năng quan trọng nhất là Block unknown numbers, nghĩa là ngăn chặn những số lạ hoặc theo từ khóa: Chặn tin nhắn Spam trên iPhone: ... cấp email đều có dịch vụ ngăn chặn nạn spam, nhưng liệu bạn có biết rằng nhà cung cấp điện thoại cũng có tính năng này hay không? Mỗi khi những tin nhắn spam này đến với điện thoại củ...

Ngày tải lên: 09/03/2014, 08:20

Đề tài " The space of embedded minimal surfaces of fixed genus in a 3-manifold I; Estimates off the axis for disks " doc

... GRAPHICAL OFF THE AXIS 35 In this part, we prove Theorem I.0.8 when the surface is in a slab, illus- trating the key points (the full theorem, using the results of this part, ... over the circle) into three parts where the middle sheet is the second part. The idea is then that the first and third parts have subsectors which are almost flat multi-valued graphs and the midd...

Ngày tải lên: 14/03/2014, 22:20

13 - fighting spam with the neighborhoodwatch dht

... First the NCA ensures that n has a valid private key certificate from the CA. Then the NCA uses the nCert to retrieve the nCerts of the k successors and k predecessors of owner(n.id). The NCA then requests ... threshold, the NCA then determines whether d is being maliciously unre- sponsive. The NCA does this by finding random nodes in the DHT and asking them to submit reques...

Ngày tải lên: 22/03/2014, 22:26

TAKING ADVANTAGE OF THE INSURANCE PROVISIONS IN THE GRAMM-LEACH-BLILEY ACT docx

... and other qualification requirements. On the other hand, it is not certain that NARAB will ever come into existence. The Act provides for the creation of NARAB, only if a majority of the states ... underwriter without any prior notice to the Federal Reserve Board. On the other hand, the holding company must notify the Board within 30 days after it enters the insurance bus...

Ngày tải lên: 29/03/2014, 09:20

Báo cáo khoa học: "Language ID in the Context of Harvesting Language Data off the Web" ppt

... much worse than the results in the CoRef approach. In Table 7, the first row shows the number of features; the second row shows the accuracy of the two classifiers; the last row is the accuracy when a ... built from the language line of the current IGT. (F4): Similar to (F3), but the comparison is be- tween the token lists built from the current IGT with the ones b...

Ngày tải lên: 31/03/2014, 20:20